在当今数字化时代,个人和企业面临的账户安全挑战日益严峻。随着网络服务数量的激增,管理众多高强度的唯一密码已成为一项几乎不可能完成的任务。用户常常在便利性与安全性之间做出妥协,导致密码重复使用、弱密码设置或采用不安全的记录方式,这些行为构成了严重的信息安全漏洞。一款能够集中、安全、便捷地管理各类凭证的工具,不仅是效率工具,更是数字资产保护的基石。

本文介绍的“SecureVault密码保险箱”正是基于这一背景诞生的经典企业级解决方案。它采用成熟的SSH框架构建,为个人用户和团队提供了一个加密的密码存储与管理中心。该系统旨在彻底解决密码记忆负担,并通过技术手段强制提升密码安全实践水平,确保即使面对潜在的数据泄露风险,核心凭证信息也能得到最大程度的保护。

技术架构与选型:SSH框架的深度整合

系统的技术基石是经典的SSH框架组合,即Struts2、Spring和Hibernate。这种分层架构模式清晰地将应用划分为表示层、业务逻辑层和数据持久层,实现了高度的模块化和可维护性。

表示层:Struts2框架 Struts2作为MVC框架,负责处理所有用户交互。它通过拦截器链处理用户请求,将请求参数绑定到Action类的属性上。Action作为控制器,本身不包含复杂的业务逻辑,而是调用Spring容器管理的Service层Bean来完成具体操作。这种设计严格遵循了单一职责原则。

// 示例:处理密码列表查询的Struts2 Action

public class PasswordAction extends ActionSupport {

private List<Password> passwordList;

private PasswordService passwordService; // 由Spring注入

public String list() {

// 调用业务层方法

passwordList = passwordService.findPasswordsByUserId(getCurrentUserId());

return SUCCESS;

}

// Getter and Setter...

}

业务逻辑层:Spring框架 Spring框架的IoC容器是系统的核心枢纽,负责管理所有Bean的生命周期和依赖关系。通过依赖注入,Struts2 Action、Service业务类和DAO数据访问对象被有机地组装在一起。Spring的声明式事务管理是保障数据一致性的关键,尤其是在执行密码的增删改操作时。

<!-- 示例:Spring配置文件中声明事务管理 -->

<bean id="transactionManager" class="org.springframework.orm.hibernate5.HibernateTransactionManager">

<property name="sessionFactory" ref="sessionFactory"/>

</bean>

<tx:advice id="txAdvice" transaction-manager="transactionManager">

<tx:attributes>

<!-- 密码相关操作均置于事务管理下 -->

<tx:method name="savePassword" propagation="REQUIRED"/>

<tx:method name="deletePassword" propagation="REQUIRED"/>

<tx:method name="updatePassword" propagation="REQUIRED"/>

</tx:attributes>

</tx:advice>

数据持久层:Hibernate ORM Hibernate作为对象关系映射工具,将Java对象与数据库表无缝衔接。开发者可以面向对象的方式进行数据库操作,无需编写繁琐的SQL语句。Hibernate的缓存机制,包括一级缓存和可配置的二级缓存,显著提升了数据查询性能,这对于频繁读取密码列表的操作至关重要。

// 示例:使用Hibernate的Password实体类

@Entity

@Table(name = "t_password")

public class Password implements Serializable {

@Id

@GeneratedValue(strategy = GenerationType.IDENTITY)

private Integer id;

@Column(name = "website_name", nullable = false, length = 100)

private String websiteName;

@Column(name = "encrypted_password", nullable = false, length = 255)

private String encryptedPassword; // 存储的是加密后的密文

@ManyToOne(fetch = FetchType.LAZY)

@JoinColumn(name = "user_id")

private User user;

// 其他字段及getter/setter...

}

数据库设计:安全与效率的平衡

系统的数据库设计简洁而高效,仅用两张核心表就支撑起了全部核心业务,体现了高内聚的设计思想。

用户表设计 用户表是系统安全的第一道关卡,它不仅存储基本的登录信息,还包含了用于权限控制和状态管理的字段。

CREATE TABLE `t_user` (

`id` int(11) NOT NULL AUTO_INCREMENT,

`username` varchar(50) NOT NULL COMMENT '登录用户名',

`password` varchar(255) NOT NULL COMMENT '加密后的登录密码',

`email` varchar(100) DEFAULT NULL COMMENT '邮箱,用于找回密码或通知',

`role` enum('admin','user') NOT NULL DEFAULT 'user' COMMENT '用户角色:管理员/普通用户',

`status` tinyint(1) NOT NULL DEFAULT '1' COMMENT '账户状态:1-激活,0-禁用',

`created_time` datetime NOT NULL DEFAULT CURRENT_TIMESTAMP COMMENT '创建时间',

`last_login_time` datetime DEFAULT NULL COMMENT '最后登录时间',

PRIMARY KEY (`id`),

UNIQUE KEY `username_unique` (`username`),

KEY `idx_status` (`status`)

) ENGINE=InnoDB DEFAULT CHARSET=utf8 COMMENT='系统用户表';

设计亮点分析:

- 角色与权限分离:

role字段使用ENUM类型明确限制了用户角色,避免了无效数据的存入。管理员与普通用户在功能权限上有本质区别,此设计为后续的权限控制奠定了基础。 - 状态管理:

status字段允许系统管理员灵活地启用或禁用用户账户,这对于处理异常行为或安全风险至关重要。结合idx_status索引,可以快速查询特定状态的用户。 - 安全审计:

created_time和last_login_time字段提供了基本的审计日志功能,有助于追踪用户活动和分析登录模式。

密码存储表设计 密码存储表是系统的核心,其设计直接关系到所有托管密码的安全性。

CREATE TABLE `t_password` (

`id` int(11) NOT NULL AUTO_INCREMENT,

`user_id` int(11) NOT NULL COMMENT '关联的用户ID',

`website_name` varchar(100) NOT NULL COMMENT '网站或应用名称',

`website_url` varchar(255) DEFAULT NULL COMMENT '网站登录地址',

`login_name` varchar(100) DEFAULT NULL COMMENT '登录用户名或邮箱',

`encrypted_password` varchar(255) NOT NULL COMMENT '加密存储的密码',

`notes` text COMMENT '备注信息',

`category` varchar(50) DEFAULT NULL COMMENT '分类标签',

`created_time` datetime NOT NULL DEFAULT CURRENT_TIMESTAMP,

`updated_time` datetime NOT NULL DEFAULT CURRENT_TIMESTAMP ON UPDATE CURRENT_TIMESTAMP,

PRIMARY KEY (`id`),

KEY `fk_user_id` (`user_id`),

KEY `idx_category` (`category`),

CONSTRAINT `fk_user_id` FOREIGN KEY (`user_id`) REFERENCES `t_user` (`id`) ON DELETE CASCADE

) ENGINE=InnoDB DEFAULT CHARSET=utf8 COMMENT='用户密码存储表';

设计亮点分析:

- 外键约束与级联删除:通过

FOREIGN KEY约束和ON DELETE CASCADE,确保了数据的参照完整性。当用户被删除时,其关联的所有密码记录也会被自动清除,防止产生孤儿数据。 - 分类与检索优化:

category字段和相应的索引idx_category使得用户能够对密码进行分组管理,并实现快速的分类筛选,提升了用户体验。 - 加密存储:

encrypted_password字段明确用于存储加密后的密文。系统在存储前会使用高强度加密算法对明文密码进行处理,确保即使数据库被非法访问,攻击者也无法直接获取有效密码。 - 数据变更追踪:

created_time和updated_time(利用MySQL的ON UPDATE CURRENT_TIMESTAMP特性)自动记录数据的创建和最后修改时间,便于追踪密码的变更历史。

核心功能实现解析

1. 用户认证与安全登录

登录是系统的入口,其安全性至关重要。系统采用安全的密码比对方式,即使加密算法相同,也避免了通过直接解密进行验证的风险。

实现逻辑: 用户提交用户名和密码后,系统首先根据用户名查询用户实体。然后,将用户提交的明文密码经过相同的加密算法(如加盐哈希)处理后,与数据库中存储的密文进行比对。

// 示例:Spring Service层中的认证逻辑

@Service

@Transactional

public class UserServiceImpl implements UserService {

@Autowired

private UserDao userDao;

@Override

public User authenticate(String username, String plainTextPassword) {

User user = userDao.findByUsername(username);

if (user == null) {

throw new AuthenticationException("用户不存在");

}

if (!user.getStatus()) {

throw new AuthenticationException("账户已被禁用");

}

// 对用户输入的密码进行加密,然后与数据库存储的密文比对

String encryptedInputPassword = encryptPassword(plainTextPassword);

if (encryptedInputPassword.equals(user.getPassword())) {

// 登录成功,更新最后登录时间

user.setLastLoginTime(new Date());

userDao.update(user);

return user;

} else {

throw new AuthenticationException("密码错误");

}

}

private String encryptPassword(String plainText) {

// 实现加密逻辑,例如:MD5加盐、BCrypt等

// return ...;

}

}

2. 密码的加密存储与检索

这是系统的核心价值所在。所有用户保存的密码在存入数据库前都必须经过加密。

实现逻辑: 当用户添加或修改一个密码记录时,系统在Service层调用加密工具,对明文密码进行加密,然后将密文存入数据库。当用户需要查看某个密码时,系统通常只会在内存中进行解密并临时展示(或通过安全方式填充),而不会在数据库或网络传输中暴露明文。

// 示例:密码管理的核心Service方法

@Service

@Transactional

public class PasswordServiceImpl implements PasswordService {

@Autowired

private PasswordDao passwordDao;

@Autowired

private CryptoService cryptoService; // 专门的加密服务

@Override

public void savePassword(Password password, String plainTextPassword) {

// 在存储前进行加密

String encryptedPassword = cryptoService.encrypt(plainTextPassword);

password.setEncryptedPassword(encryptedPassword);

passwordDao.save(password);

}

@Override

public String getDecryptedPassword(Integer passwordId, User currentUser) throws UnauthorizedAccessException {

Password password = passwordDao.findById(passwordId);

// 权限校验:确保当前用户只能查看自己的密码

if (!password.getUser().getId().equals(currentUser.getId())) {

throw new UnauthorizedAccessException("无权访问此密码");

}

// 在内存中解密后返回明文,不持久化

return cryptoService.decrypt(password.getEncryptedPassword());

}

}

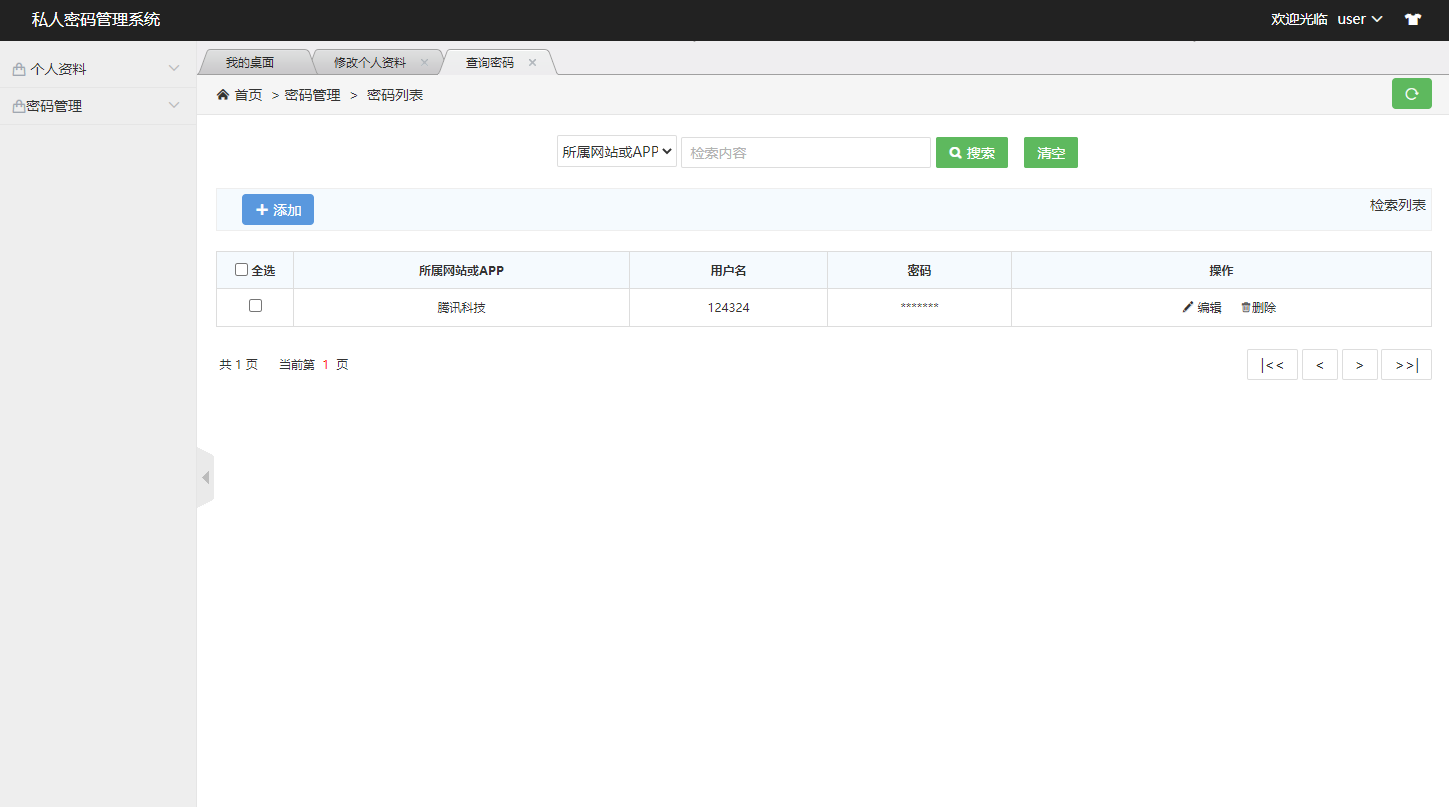

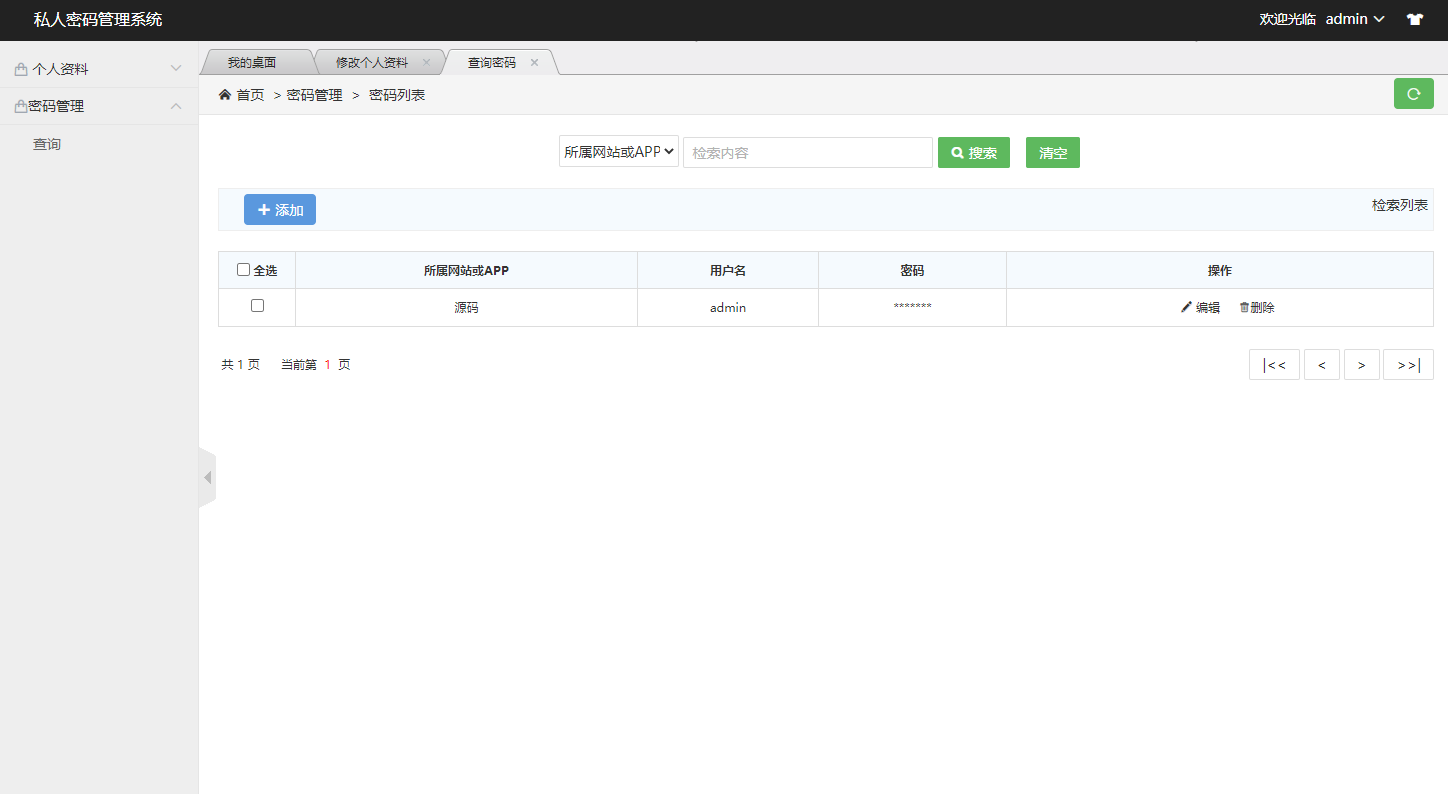

3. 分组管理与权限控制

系统支持对密码进行分类管理,并通过用户角色实现功能级权限控制。普通用户只能管理自己的密码,而管理员则拥有更高级的权限。

实现逻辑: 在DAO层,查询方法会强制关联当前登录用户的ID,实现数据隔离。在界面上,通过JSP标签或前端逻辑,根据用户的role属性动态渲染不同的功能菜单和操作按钮。

// 示例:DAO层实现用户数据隔离的查询

@Repository

public class PasswordDaoImpl extends BaseDaoImpl<Password> implements PasswordDao {

@Override

public List<Password> findPasswordsByUserId(Integer userId) {

String hql = "FROM Password p WHERE p.user.id = :userId ORDER BY p.createdTime DESC";

Query query = getCurrentSession().createQuery(hql);

query.setParameter("userId", userId);

return query.list();

}

@Override

public List<Password> findPasswordsByUserIdAndCategory(Integer userId, String category) {

String hql = "FROM Password p WHERE p.user.id = :userId AND p.category = :category";

Query query = getCurrentSession().createQuery(hql);

query.setParameter("userId", userId);

query.setParameter("category", category);

return query.list();

}

}

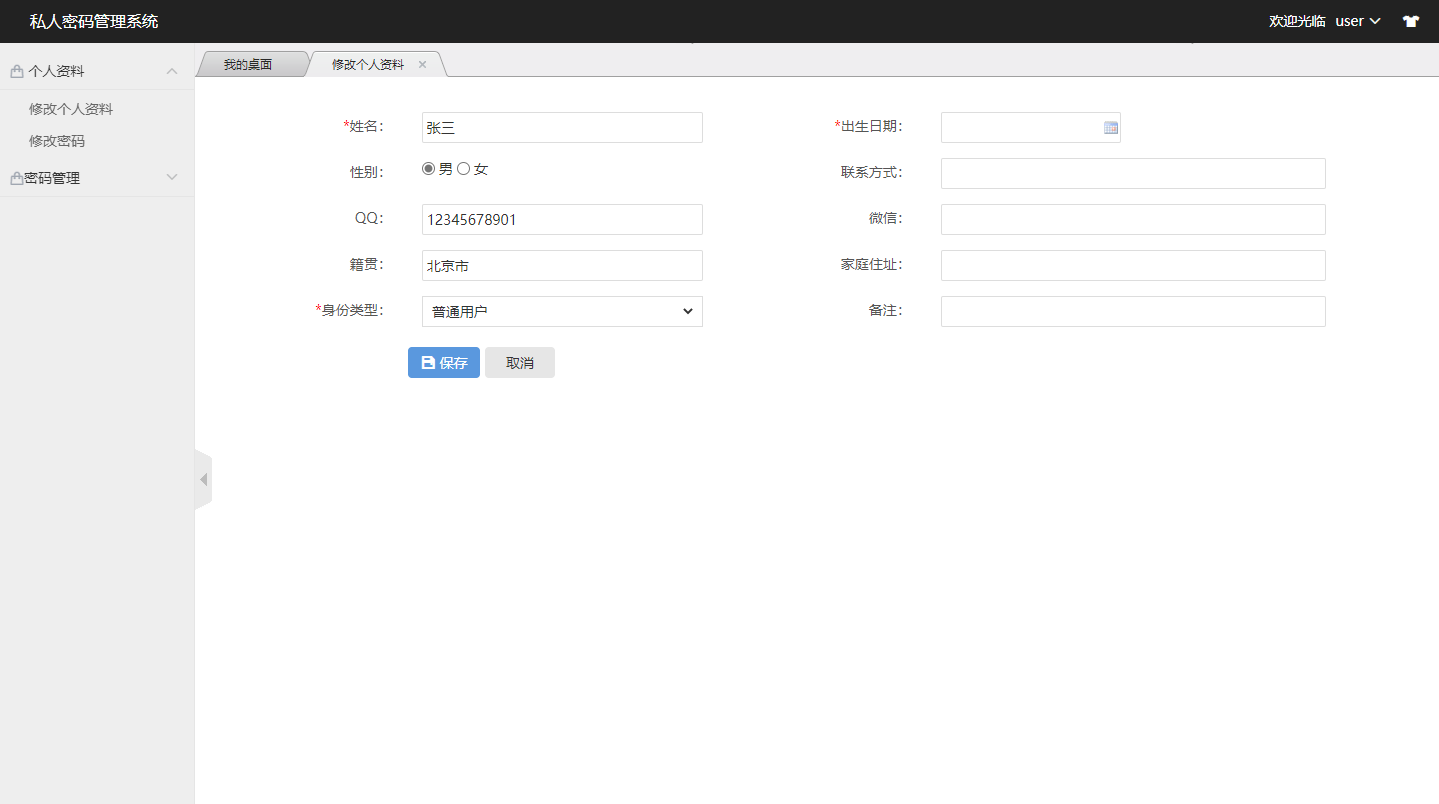

4. 个人资料管理

系统允许用户更新自己的基本信息,如邮箱等。此功能同样在事务控制下进行,确保数据更新的原子性。

实现逻辑: 通过Struts2 Action接收表单数据,绑定到User对象,然后调用Service层方法进行更新。更新操作通常会包含数据校验。

// 示例:更新用户资料的Action

public class ProfileAction extends ActionSupport {

private User user;

@Autowired

private UserService userService;

public String update() {

// 通常需要从session中获取当前登录用户的ID,并设置到user对象中,防止越权修改

User currentUser = getCurrentUserFromSession();

currentUser.setEmail(user.getEmail());

// ... 更新其他允许修改的字段

try {

userService.updateProfile(currentUser);

addActionMessage("资料更新成功!");

} catch (Exception e) {

addActionError("更新失败:" + e.getMessage());

return INPUT;

}

return SUCCESS;

}

}

实体模型与数据流转

系统的核心实体是User和Password,它们之间的关系是多对一(多个密码属于一个用户)。Hibernate的ORM映射使得在Java代码中操作这些对象变得非常直观。

// User实体类(部分)

@Entity

@Table(name = "t_user")

public class User {

// ... 字段注解同上

// 定义一对多关系,映射到Password实体中的`user`字段

// 使用LAZY加载提高性能

@OneToMany(mappedBy = "user", fetch = FetchType.LAZY, cascade = CascadeType.ALL)

private Set<Password> passwords = new HashSet<>();

// 业务方法,例如添加一个密码记录

public void addPassword(Password password) {

passwords.add(password);

password.setUser(this);

}

}

数据流转遵循典型的MVC模式:

- 请求发起:用户通过JSP页面提交请求(如表单提交)。

- 控制器处理:Struts2的Action接收请求,解析参数,并调用相应的Spring Service。

- 业务逻辑执行:Service层方法在Spring的事务管理下运行,执行复杂的业务规则、加密解密、权限判断等。

- 数据持久化:Service层调用DAO层方法,DAO层利用Hibernate Session完成对数据库的增删改查。

- 响应渲染:Action根据业务执行结果返回一个逻辑视图名,Struts2根据配置将请求转发到对应的JSP页面进行渲染,最终将HTML返回给用户。

功能展望与优化方向

尽管当前系统已具备核心密码管理能力,但仍有多项优化可以显著提升其安全性、用户体验和市场竞争力。

引入双因素认证

- 方向:在用户登录环节增加第二重验证因子,如基于时间的一次性密码或推送通知。

- 实现思路:集成TOTP算法。在用户表

t_user中增加totp_secret字段存储密钥。登录时,在验证密码正确后,要求用户输入由认证器App生成的6位验证码。可选用Google Authenticator库或Authy等成熟方案。

实现安全的密码共享机制

- 方向:允许用户在受控条件下将某个密码安全地共享给团队内的其他成员,而非告知明文。

- 实现思路:设计一张共享记录表

t_password_share,包含密码ID、发起者ID、接收者ID、访问权限、过期时间等字段。加密时,使用接收者的公钥(若引入非对称加密)或一个由主密码派生的共享密钥对密码进行二次加密。接收者使用自己的私钥或密钥解密。

增加密码强度分析与泄露检测

- 方向:主动评估用户存储密码的安全性,并监控其是否出现在已知的公开泄露数据库中。

- 实现思路:

- 强度分析:在保存密码时,运行一个检查算法,根据长度、字符种类等给出强度评分和建议。

- 泄露检测:可集成Have I Been Pwned等服务的API。在后台定时任务中,使用k-匿名性技术,只发送密码哈希的前5位,获取匹配的哈希后缀列表,在本地进行比对,确保不泄露完整哈希。

开发浏览器扩展插件

- 方向:提供一键填充登录凭证的功能,极大提升日常使用便利性。

- 实现思路:开发Chrome、Firefox等浏览器的扩展程序。扩展通过安全的API与主系统通信(使用OAuth 2.0等认证方式)。当用户访问已知网站的登录页时,扩展检测到匹配的URL,提示用户选择保存的凭证进行自动填充。

增强操作日志与审计功能

- 方向:记录所有敏感操作(如登录、查看密码、修改密码、共享密码)的详细日志,供审计和故障排查使用。

- 实现思路:创建审计日志表

t_audit_log,记录操作时间、用户ID、操作类型、目标对象、IP地址等。利用Spring AOP面向切面编程,定义一个@Auditable注解。在Service方法上添加此注解,AOP切面会在方法执行后自动记录日志,对业务代码无侵入。

“SecureVault密码保险箱”作为基于SSH框架的典型应用,展示了如何通过成熟的技术栈构建一个安全、稳定、易扩展的企业级系统。其清晰的分层架构、严谨的数据库设计以及对密码安全核心诉求的准确把握,为同类项目的开发提供了有价值的参考。随着上述优化方向的逐步实施,该系统将能更好地适应日益复杂的网络安全环境,为用户提供更高级别的数字资产保护。